Il fut un temps où les gens et les entreprises fouillaient des sites Web avec un abandon total, en espérant simplement que personne ne piraterait le contenu ou installerait un logiciel malveillant sur le site.

Ces jours sont bien anciens, car le nombre et la fréquence des attaques signifient une menace constante. Plus un site Web a du succès, plus le danger est grand.

Alors, comment pouvez-vous protéger votre site Web et comment pouvez-vous réduire le risque de piratage et de modification néfaste de ce site?

Avant d’y arriver, cependant, nous devons comprendre le niveau de sécurité le plus fondamental responsable de nombreux sites piratés, même ceux hébergés sur des serveurs sécurisés.

- Nous avons choisi les meilleurs services d’hébergement Web ici

La première ligne de défense

Bien que certaines entreprises insistent pour héberger leurs propres sites Web, la plupart des domaines d’activité sont situés sur des serveurs sécurisés contractés à cet effet.

Lorsque vous choisissez l’hébergement, vous définissez le système d’exploitation exécuté par votre système (Windows Server, Linux ou Unix), ainsi que les protocoles de sécurité requis.

La personne ou les personnes responsables de l’administration du site disposent des droits d’administrateur pour modifier les structures de fichiers sur celui-ci, et personne d’autre.

Cela peut mal se produire dès le début si trop de gens connaissent les détails du compte administrateur et que le mot de passe n’est pas modifié régulièrement. Et il suffit d’un keylogger pour l’installer sur l’une des machines utilisées pour l’administration, et le mot de passe est révélé au type de personnes que vous souhaiteriez le moins.

Mais pour être honnête, combien de personnes travaillent dans un bureau où les mots de passe sont régulièrement mémorisés avec des post-it? Quelques mains sont montées là-bas, sans doute.

Sécuriser ces mots de passe est la première ligne de défense et, sans cela, tout ce que vous ferez peut être facilement annulé.

Il y a donc deux premiers enseignements à tirer sur la sécurité des sites Web, à savoir que:

- C’est aussi bon que le réseau sur lequel le site Web a été construit

- La sécurité est rarement améliorée en notant les mots de passe et en les plaçant dans un endroit très visible

Audit de sécurité

Effectuer un audit de sécurité sur un site est un exercice relativement simple que le personnel informatique peut effectuer à l’aide d’une sélection d’outils logiciels. Sinon, vous pouvez également faire appel à un tiers pour effectuer l’analyse à votre place et fournir une liste des faiblesses potentielles à renforcer.

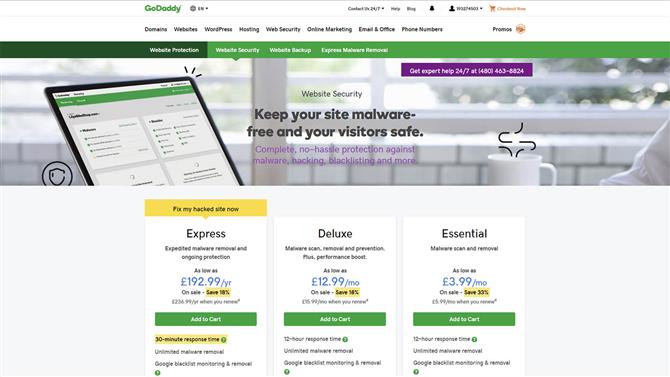

Si vous achetez un service d’hébergement Web, le fournisseur peut également regrouper un outil de sécurité pour vous assurer d’une sécurité raisonnable dès le début – mais généralement pas de manière continue.

De plus, de nombreux fournisseurs proposent également un package de sécurité de site Web, dans lequel ils promettent une réponse rapide aux menaces et une atténuation des attaques de déni de service. À moins que vous n’ayez qu’un petit blog personnel, il s’agit d’un investissement judicieux.

Le prix de ces services n’a pas beaucoup d’avantage si on considère le coût élevé d’un site hors connexion pour une période donnée, en particulier pour ceux qui proposent le commerce électronique.

Quelle que soit l’approche choisie, il est important que des analyses de sécurité soient effectuées régulièrement pour identifier les nouvelles menaces potentielles au fur et à mesure qu’elles se présentent et les résoudre immédiatement.

Préoccupations communes

Les formes d’attaque les plus courantes rencontrées par les sites Web sont les suivantes:

- Déni de service distribué (DDoS) – De nombreux ordinateurs distants, généralement infectés par un cheval de Troie, agissent en même temps dans des pages Web exigeantes, au point que les serveurs ne peuvent pas traiter le nombre de demandes.

- Infection par logiciel malveillant – D’une manière ou d’une autre, les fichiers contenant du code néfaste sont placés sur le site avec l’intention de les télécharger à toute personne qui les visite.

- Injection SQL – Code malveillant inséré dans un formulaire ou une entrée qui est ensuite exécuté par la base de données SQL sur le serveur. Ce code peut permettre d’accéder aux données client ou d’ouvrir la machine à un accès externe.

- Force brute – Souvent, une faille dans le système d’exploitation permet à une attaque répétée de provoquer une réinitialisation qui ouvre brièvement un port pour un assaut secondaire. Compte tenu de la complexité des systèmes d’exploitation modernes, de nouvelles vulnérabilités sont régulièrement détectées.

- Script intersite – Une méthode de piratage dans laquelle un navigateur peut être redirigé vers un autre site ou remplacer le contenu du site victime sans que le visiteur soit au courant.

- Le bidouillage «jour zéro» – Ce sont des attaques nouvelles et difficiles à arrêter qui utilisent une faiblesse qui n’est pas de notoriété publique. Le délai entre la découverte de la vulnérabilité et le correctif est critique et peut nécessiter la désactivation temporaire de certaines fonctionnalités du serveur jusqu’à ce qu’un correctif soit trouvé.

Faiblesses par conception

Bien que de nombreux sites fonctionnent avec les fonctionnalités suivantes, ils sont à l’origine de nombreux problèmes de sécurité pour de nombreuses raisons:

- Formes – Tout ce qui traite les entrées sur le serveur est un point d’entrée potentiel pour le code malveillant, et il peut également être exploité pour extraire les données utilisateur.

- Les forums – Le placement de scripts et la redirection des utilisateurs vers des sites Web générant des programmes malveillants ne sont que quelques-uns des problèmes potentiels des forums générés par les utilisateurs.

- Connexion aux médias sociaux – Utiliser votre compte Facebook ou Google pour vous connecter à un site est simple et rapide, mais cela pourrait également constituer un moyen de piratage de ces comptes.

- Commerce électronique – Le crime suit l’argent et les pirates informatiques vont déployer beaucoup plus d’efforts pour pirater un site de commerce électronique.

- Contenu non réglementé – Si vous sourcez des reportages et des articles sur d’autres sites, vous dépendez de leurs mesures de sécurité, quelles qu’elles soient.

Évidemment, la suppression de toutes ces fonctions d’un site Web en ferait un lieu beaucoup moins attrayant pour les visiteurs. Un jugement doit être fait sur les éléments que vous êtes prêt à utiliser et sur la manière dont vous avez l’intention d’atténuer les éventuels problèmes de sécurité qui leur sont associés.

Protection appropriée

Il n’ya qu’un moyen de garantir que votre site Web ne sera jamais piraté, c’est-à-dire de ne pas en avoir un. En fin de compte, la sécurité du site Web est un exercice d’atténuation au cours duquel vous faites suffisamment d’efforts pour rendre le piratage de votre site beaucoup moins rentable et pour vous assurer qu’il est plus rapide de récupérer de tout incident.

Le niveau exact d’effort de sécurité déployé est un choix auquel toutes les entreprises doivent faire face, mais pour ceux qui sont impliqués dans la vente en ligne, l’engagement doit être de 100% pour sécuriser les informations personnelles et financières de ceux qui commercent avec vous.

De nombreuses entreprises et organisations ont volé toutes leurs données clients, puis les ont utilisées pour des arnaques de vol d’identité, avec des conséquences coûteuses.

Quel que soit le niveau de protection et de surveillance choisi, il doit être adapté à vos objectifs. Enfin, considérez qu’avoir une sécurité supérieure à celle dont vous avez besoin a un coût minimal, mais en avoir moins pourrait avoir d’énormes ramifications juridiques et commerciales.